2. Tipos de Firewall

Como foi visto na seção 1.2, o firewall, como toda boa tecnologia, evoluiu com o passar dos anos. No entanto, isso não significa que os métodos usados nas primeiras gerações de firewall tenham perdido seu espaço.

O que acontece frequentemente é a mistura de padrões e tipos de firewall, assim como a adequação das tecnologias disponíveis aos recursos e necessidades da instituição pela qual o firewall será implementado

Levando esses fatores em consideração, essa seção trata dos principais tipos de firewall que são conhecidos e utilizados atualmente.

2.1. Filtro de Pacotes

2.1.1. Funcionamento

Todo o conteúdo que trafega na Internet carrega consigo um conjunto de informações que servem para indicar o caminho que o pacote deve seguir, como um endereço.

O filtro de pacotes utiliza essas informações para definir quando um pacote deve seguir adiante ou não.

Mais especificamente, esse tipo de firewall baseia suas decisões no endereço IP(Internet Protocol) do pacote e no número de porta.

O endereço IP, referente ao protocolo IP da camada de rede do Modelo OSI, indica exatamente a qual rede e a qual host se destina aquele pacote, enquanto o número de porta, referente a Camadade de aplicação do modelo OSI, indica a qual aplicação está vinculada a informação. Dessa forma, o firewall é capaz de saber, sem precisar examinar o conteúdo, para qual host aquele pacote se destina e a qual aplicação ele está vinculado (por exemplo, determina se é um e-mail, uma página web ou uma chamada do skype).

Uma vez que essas informações estão acessíveis, é preciso verificar quando elas estão de acordo com as regras previamente configuradas no firewall ou não.

As duas configurações mais extremas para esse tipo de firewall são:

- Aceitar tudo que não está explicitamente negado

- Negar tudo que não está explicitamente autorizado.

Na seção 4(Políticas de Segurança), veremos como essas regras são configuradas ao firewall de maneira mais adequada.

Porém, existem varias possibilidades intermediárias que podem ser exploradas, como negar o acesso a determinadas aplicações ou a determinados hosts, enquanto outros tem o acesso autorizado.

Os passos para se configurar um firewall desse tipo são razoavelmente fáceis:

- Examinar a política de segurança da rede (ou seja, determinar quais endereços e aplicações podem ser acessados por quem e quando).

- Transformar essas regras definidas em português (ou inglês, ou qualquer outro idioma) em termos lógicos. (Como um pseudo-algoritmo, por exemplo).

- E, por fim, adequar o passo dois à sintaxe/linguagem utilizada pelo firewall em questão.

2.1.2. Vantagens

A implementação desse tipo de firewall é barata e eficiente.

2.1.3. Desvantagens

Por não examinar o conteúdo, uma vez que as informações do pacote estivessem de acordo com as regras do firewall, um vírus não teria a menor dificuldade em entrar na rede privada.

Algumas aplicações e protocolos que não utilizam um endereço fixo, portanto, seria díficil controlar o acesso dos mesmos à rede.

Além disso, configurar o firewall para aceitar ou bloquear pacotes com base nas portas seria extremamente perigoso, pois o menor equívoco provocaria uma falha de segurança enorme.

2.2. Filtro de Pacotes com Controle de Estado

2.2.1. Funcionamento

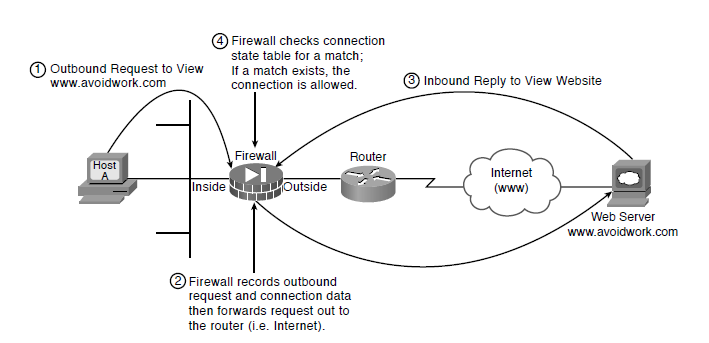

Esse tipo de firewall monitora a conexão entre dois hosts do início ao fim e, além das regras baseadas no endereço IP previamente configuradas, leva em conta a origem da interação entre eles. Ou seja, uma vez que um host interno inicia a conexão solicitando alguma informação de um servidor externo, o firewall rastreia a conexão e aguarda por uma resposta daquele servidor específico destinado ao host que iniciou a conexão e a uma porta específica, como mostrado na figura. Uma vez que essas informações estão corretas, a entrada do pacote é autorizada, mesmo que não haja uma regra específica autorizando aquele endereço IP.

Figura 2.1:Operação de um Firewall com Controle de Estado[1]

Da mesma forma, se algum pacote é encaminhado à rede sem ter sido requisitado por um host interno, a entrada do mesmo é negada, mesmo que, nas regras, aquele endereço IP seja autorizado, deixando, assim, a rede menos vulnerável a ameaças.

2.2.2. Vantagens

Esse tipo de monitoramento corrige a falha apresentada no Filtro de Pacotes em relação as portas, pois, por padrão, todas as portas estão fechadas e somente a requisição a uma resposta interna com número de porta especificado e coerente estaria habilitada a entrar.

Informações sobre as conexões e os pacotes que passam pelo firewall (sejam os mesmos autorizados ou não) ficam armazenadas, podendo prover informações sobre os possíveis ameaças ou violações as políticas de segurança da rede.

2.2.3. Desvantagens

Devido a essa análise mais detalhada de todo o processo, esse tipo de firewall é, tecnicamente, mais lento que o Filtro de pacotes, assim como exige da rede maior disponibilidade de recursos para o seu funcionamento.

2.3. Proxy Firewall

2.3.1.Funcionamento

Proxy firewall, também conhecido como "application firewall" ou "gateway firewall", é um sistema de segurança de redes que protege uma rede filtrando mensagens na camada de aplicação.

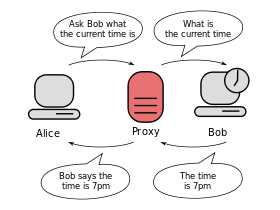

Um proxy é um sistema de computador ou uma aplicação que age como um intermediário entre clientes e servidores, fazendo pedidos no lugar dos clientes e devolvendo respostas no lugar do servidor.

Figura 2.2:Funcionamento de um servidor proxy[2]

De maneira semelhante, um proxy firewall age como intermediário entre o cliente local e um servidor da Internet. Porém, ao contrário de um simples servidor proxy, o proxy firewall monitora o tráfego entre eles, a fim de proteger contra possíveis ameaças.

2.3.2.Vantagens

Proxy firewalls são considerados um dos tipos mais seguros de firewall, pois como um proxy possui seu próprio endereço IP, ele impede que servidores externos tenham contato direto com a rede local.

Adicionalmente, ao contrário de outros tipos de firewall que só possuem controle de estado, um proxy firewall realiza inspeções nos protocolos da camada de aplicação, como FTP e HTTP.

2.3.3.Desvantagens

Como um proxy firewall precisa criar conexões extras a cada pacote enviado ou recebido, isso acarreta um maior custo no desempenho do mesmo, tornando-o um gargalo da rede. Além disso, nem todos os protocolos são suportados pelos mesmos, diminuindo o número de aplicações que poderão se conectar com a rede local.

[1]: Disponível em: http://ptgmedia.pearsoncmg.com/images/9781587204104/samplepages/158720410X.pdf

Acesso em: 16/06/2015

Acesso em: 16/06/2015