Introdução:

1.1 - O que é Firewall

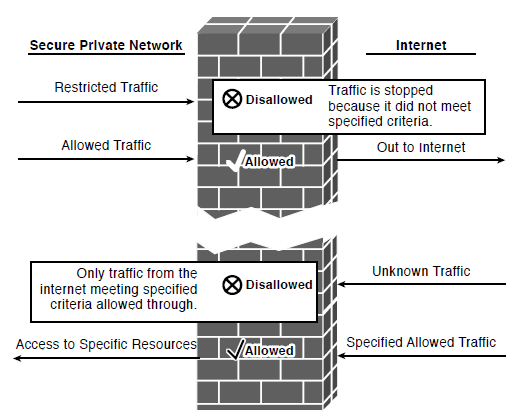

Um firewall é uma das principais ferramentas utilizadas atualmente para garantir a segurança de uma rede (ou sub-rede específica). Essa solução de segurança consiste em um ou mais dispositivos envolvendo software e hardware e é posicionada estrategicamente na fronteira entre duas redes, geralmente uma rede privada (empresarial, por exemplo) e a Internet, como mostra a Figura 1.1.

Figura 1.1: o Firewall da DEC Corporate[1]

Devido a sua localização e a sua função, o firewall irá inspecionar todos os pacotes que passarem pela extremidade da rede e funcionará de forma muito semelhante ao departamento da polícia federal de um aeroporto internacional. Ou seja, da mesma forma que um cidadão precisa de autorização pra entrar ou sair de um determinado país, um pacote precisa da autorização do firewall para entrar ou sair da rede. Obrigatoriamente.

Funcionando dessa forma, essa tecnologia evita que pacotes indesejados e prejudiciais tenham acesso à rede interna e, portanto, às informações e recursos em posse da mesma.

Esse "filtro" também evita que hosts internos tenham acesso a domínios e informações que não condizem com a política de segurança da rede.

Em casos de redes mais simples, como uma rede doméstica, por exemplo, o firewall pode ser implementado junto ao roteador através de um software. No entanto, quando se trata de redes maiores - e mais visadas, é de extrema importância que o firewall seja implementado através de um hardware dedicado. Isso garante que apenas funções essenciais ao funcionamento e segurança da rede serão implementados e, assim sendo, o firewall torna-se imune a invasões que poderiam acontecer devido à 'bugs' em software ou funcionamento inadequado de protocolos.

É importante também ressaltar que, para garantir a segurança da rede, o firewall em si deve ser imunes a ataques, independentemente se a origem dos mesmos é interna ou externa à rede privada.

1.2 - Histórico

O termo "Firewall" não surgiu junto com a Internet. Na verdade, ele ja era largamente utilizado, seja em casas, automóveis, etc. Firewalls são barreiras contra o fogo, servindo para impedir que o mesmo se alastre antes que os bombeiros consigam controlá-lo.

Os primeiros firewalls surgiram após o início da Internet, no final dos anos 80, depois que o primeiro vírus de computador conhecido, chamado de "Morris Worm" atacou computadores de diversas entidades como a NASA e universidades famosas como Berkeley e Stanford, provando assim que a Internet não era mais uma comunidade fechada de pessoas confiáveis. Eles nada mais eram que roteadores usados para separar a rede em pequenas LANs, pois, dessa maneira, erros em alguma das LANs não seriam transmitidos para o resto da rede, prejudicando assim o funcionamento da mesma. Firewalls desse tipo foram utilizados no início dos anos 90 e costumavam usar regras de filtragem de IP do tipo "Permita todos que estiverem na rede aacessarem endereços fora da rede" e "não permita que alguém fora da rede acesse a rede". Esses firewalls eram efetivos, mas muito limitados, principalmente devido à dificuldade em se criar as regras de restrição de maneira correta. Muitas das vezes, se tinha dificuldade em saber a parte exata da aplicação que precisava ser restringida, por exemplo.

A segunda geração de firewalls foi além da camada de rede para examinar a camada de transporte também. Obtendo informações sobre sessões ativas, os firewalls passaram a utilizá-las para melhorar a velocidade de processamento de pacotes. Dessa forma, eles filtravam as informações não só por endereços de IP, mas também por estado atual e outros atributos da conexão. Esses firewalls passaram a ser chamados de Filtros de Estado de Sessão.

A terceira e "atual" (pois os mesmos continuam em constante evolução) geração dos firewalls é a chamada Filtro de Aplicações. Firewalls desse tipo utilizam as tecnologias das duas primeiras gerações, e um proxy, que nada mais é do que um agente intermediário entre uma rede e a internet, avaliando assim as requisições que partem e chegam à rede interna. Uma analogia interessante ao proxy é a de um porteiro e de um portão. O porteiro(Gatekeeper) só permitirá que entre pelo portão(Gate o que for do interesse do cliente. Ver Figura 1.1. O primeiro firewall vendido comercialmente era desse tipo, foi fabricado pela Digital Equipment Corporation (DEC Corporate) e foi vendido em 13 de Junho de 1991.

Figura 1.2: o Firewall da DEC Corporate[2]

1.3 - Por que utilizar um Firewall

Existem diversos motivos para se utilizar um Firewall, sendo um dos principais a proteção de seu computador ou rede de computadores. Mesmo achando que sua rede pode estar segura, pois você pode não ter "nenhum dado valioso a ser roubado", uma rede pode ser atacada por outros motivos. Tais motivos podem ser dos mais variados[2], como:

- Downstream Liability:

Sua rede pode ser usada como um "acesso intermediário", com o objetivo de atacar redes de terceiros. Como manter a rede protegida é função de seu administrador, uma rede que é usada dessa maneira pode responder legalmente por negligência.

- Perda de Dados:

Alguns crackers invadem redes e muitas vezes apagam informações encontradas dentro das mesmas, as vezes pelo simples fato de terem capacidade para tal. Portanto, uma medida para evitar uma possível perda de dados(especialmente se seus dados não possuírem nenhuma forma de backup) é proteger sua rede contra invasões dessa natureza.

- Vazamento de dados confidenciais

Nos dias de hoje, privacidade e proteção ao consumidor são assuntos muito falados, o que gera a necessidade de uma proteção maior para redes, principalmente empresariais. Comprometimento de documentos confidenciais, projeções sobre o futuro da empresa, dados pessoais de clientes, entre outras informações sensíveis, pode prejudicar a imagem da empresa, além de acarretar problemas financeiros e até legais.

- Queda de rede

Sem um Firewall, redes ficam mais suscetíveis a ataques, e isso pode ser extremamente prejudicial para redes de bancos, máquinas de cartões de crédito, servidores de jogos online, entre outros exemplos, pois facilita que as mesmas possam ser derrubadas por crackers, tornando seu acesso e consequentemente, o uso de seus serviços, indisponível. Isso causaria um prejuízo financeiro para os donos dessas redes, tanto no custo de reparo quanto na possível perda de lucro.

[1]:Disponível em: http://ptgmedia.pearsoncmg.com/images/9781587204104/samplepages/158720410X.pdf Acesso em: 15/06/2015

[2]: Disponível em: http://www.cisco.com/web/about/ac123/ac147/ac174/ac200/about_cisco_ipj_archive_article09186a00800c85ae.html Acesso em: 31/05/2015