Aplicações

Algumas das aplicações de esteganografia são escapar da censura, aumentar a banda de comunicação, substituir códigos de barras por informações que são apenas visíveis e decodificadas por celulares [6], colocar dados de pacientes embutidos em seus exames devido a necessidade de confidencialidade, ao mesmo tempo mantendo uma ligação entre os dados e o exame.

Todavia, a esteganografia pode ser usada incorretamente como já foi mencionado. Jornais já afirmaram que ela está sendo utilizada para troca de mensagens de redes terroristas, embora estudos não tenham encontrado evidências disso. No entanto, exemplos de extração de informações confidenciais de empresas, sem seu conhecimento e divulgação pornografia infantil na Internet já são realidade[14,17].

Além disso, em atividades militares, a esteganografia é muito utilizada para esconder um sinal contendo comunicação secreta ou informação. Isto é, a simples descoberta de uma mensagem secreta discrimina a existência de um inimigo e a posição dele. Sendo assim, a aplicação da criptografia aliada à esteganografia utilizando técnicas como modulação em espalhamento de espectro dificulta a descoberta destes sinais.

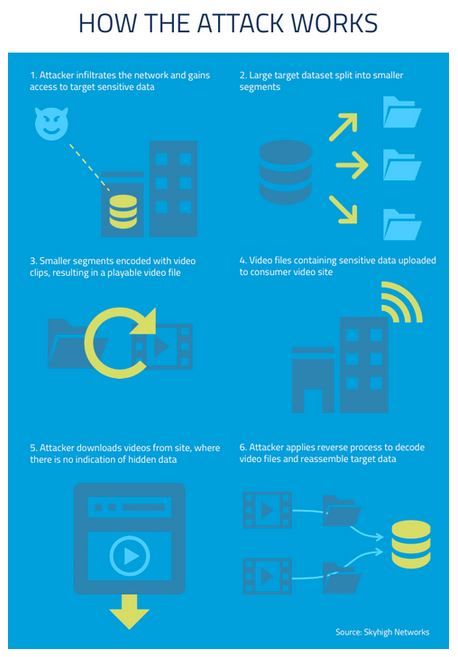

A esteganografia também é capaz de burlar diversos níveis de segurança. Por exemplo, em redes com vários níveis de segurança, um programa malicioso é capaz de infiltrar-se nesse sistema e ir passando entre os níveis de segurança, dos inferiores aos superiores. Ao atingir o nível desejado, ele é capaz de enviar informações sigilosas para níveis de segurança menores utilizando técnicas de ocultamento para esconder as informações confidenciais desejadas. Assim, o sistema acreditará que os arquivos com essas informações são arquivos comuns e poderão trafegar pelos níveis de segurança livremente até os menos seguros, onde sua extração será mais fácil, como é mostrado na Figura 2.

Até aqui a esteganografia foi apresentada como uma técnica comumente aplicada a atividades ilegais, especialmente quando não se deseja que a mensagem possa ser rastreada. Mas por semelhante modo, a esteganografia é utilizada quando é necessário que a privacidade seja preservada, como por exemplo, em registros médicos ou votações online.

Para movimentações financeiras via Internet, devido à necessidade de alta segurança, é muito comum a aplicação das técnicas de esteganografia como uma tecnologia de suporte na confidencialidade da informação. O mesmo é válido para esquemas de eleições, em que o uso de técnicas para comunicação anônima é um fator importante para garantir a integridade da votação[10].

Todavia, essa utilização levanta um problema de ética: da mesma forma que a ocultação de informação garante a privacidade de dados médicos, votações, provê serviços onlines com segurança, algumas pessoas mal intencionadas podem utilizar-se dessa comunicação, à priori invisível e não rastreável, para executar ações ilícitas, como difamações, chantagens ou sequestros. Portanto, os desenvolvedores têm que vigiar as informações buscando evitar esses abusos.

Outras duas aplicações interessantes são a impressão digital e a marca d’água de um arquivo. A impressão digital é quando quer-se identificar unicamente um determinado arquivo e adiciona-se um código esteganográfico robusto que seja resistente a modificações e transmissões, permitindo a posterior identificação do arquivo. Já na marca d’água a esteganografia não precisa ser tão robusta, ganhando velocidade, porém o arquivo passa a identificar o autor, diferente da impressão digital que costuma identificar o “cliente”. O caso mais comum de uso da marca d’água é para a identificação da autoria de um determinado arquivo, já no caso de impressão digital o foco é em descobrir, no caso de um vazamento de informações, quem foi o responsável por tal vazamento.

Comercialmente, também há a necessidade de inserir informações em dados transmitidos ao público para que seja utilizado just-in-time. Por exemplo, suponha uma rádio anunciando um produto. Atualmente, as rádios oferecem suporte à identificação da rádio ouvida, da música, autor desta, etc; assim, também pode-se passar informações sobre um produto anunciado, exibindo preço, local de venda mais próximo ou fabricante. Quando expandido à plataformas como smartphones ou computadores, é possível que com alguns cliques estes mesmos produtos sejam adquiridos. Tudo isto é possível sem a necessidade de utilizar outra banda para enviar essas informações, pois ela pode ser inserida no próprio sinal de rádio sem prejudicar a qualidade[2].

Ainda comercialmente falando, é interessante às empresas que mantenham segredo sobre produtos novos, planos estratégicos ou abordagens inovadoras sobre tecnologias recentes. Assim, pode-se inserir dados escondidos, como um documento de texto em imagens quaisquer, onde apenas aqueles que inseriram saberão da existência da mesma para posteriormente recuperá-la, protegendo informações confidenciais da empresa[1].