Redes Orientadas a Dados

|

O interesse da comunidade acadêmica nas Redes Orientadas a Dados aumentou muito nos últimos tempos, porém esse conceito ainda está em desenvolvimento então não existe um consenso sobre a melhor forma de aplicá-lo. Existem algumas implementações sendo desenvolvidas atualmente (ex. CCN, PSIRP, DONA, Curling e 4WARD) , cada uma delas utiliza sua própria terminologia e busca enfatizar diferentes aspectos do problema. Porém alguns princípios fundamentais são compartilhados entre todas as implementações. Esses princípios são:

Paradigma Publicar/Assinar (Publish/subscribe paradigm): Essas operações são responsáveis pela distribuição de informações à respeito da disponibilidade e solicitação de conteúdo. Publicar permite aos fornecedores de conteúdo avisarem sobre a disponibilidade de conteúdo. Em CCN essa operação é chamada de REGISTER. Assinar permite que os consumidores solicitem conteúdo. EM CCN é utilizada o termo INTEREST.

Cachê Universal Como citado na introdução, a arquitetura ICN utiliza um cachê distribuído em que todos os nós da rede são capazes de armazenar conteúdo que já passou por eles para evitar que o conteúdo tenha sempre que percorrer todo o caminho desde o seu fornecedor original mesmo que vários nós próximos estejam solicitando este mesmo conteúdo. Esse cachê funciona da seguinte forma. Quando um elemento da rede recebe uma solicitação: i)se possuir os dados em cachê, pode enviá-los diretamente ii)se não possuir, pode solicitar a outro elemento e armazená-lo em cachê quando a solicitação for atendida O cachê se aplica a dados transmitidos por qualquer protocolo e a todos os dados de todos os usuários, não apenas fornecedores de conteúdo. Ele é implementado em todos os nós da rede.

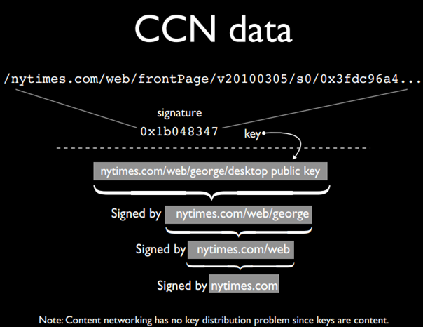

Atualmente as redes funcionam com conexões ponto a ponto, logo a segurança é feita tentando garantir a segurança do caminho que o dado percorrerá para ir de um ponto ao outro. Em redes orientadas a conteúdo o dado pode vir de diversas fontes, isso graças ao cachê universal citado anteriormente. Com isso o modelo atual de segurança não é mais viável, deve-se buscar a segurança do conteúdo e não do caminho. Para isso, o conteúdo é assinado pelo fornecedor original e sua validade pode ser verificada pela assinatura.

|

|

Figura 2 - Exemplo de nome de

conteúdo em uma rede CCN.

|

|

anterior | topo | próxima

|