O Protocolo IPSec implementa uma forma de tunelamento na camada da rede (IP) e é parte das especificaçőes da pilha de protocolos IPV6. Ele fornece autenticaçăo em nível da rede, a verificaçăo da integridade de dados e transmissăo com criptografia e chaves fortes de 128 bits. Implementa um alto grau de segurança na transmissăo das informaçőes.

O protocolo IPSec dificulta de maneira permanente uma eventual tentativa de ataque vindo por parte do “hacker”, tornando muito dificil fazer um grampo em linhas de comunicaçăo e obter qualquer informaçăo útil do trafego da rede.

6.1. Elementos do IPSec:

O IPSec utiliza os seguintes elementos principais para proteger a comunicaçăo via rede:

6.1.1. Cabeçalho de autenticaçăo (AH) – efetua uma autenticaçăo e verificaçăo da integridade dos dados. O processo de autenticaçăo impede a recepçăo em estaçőes sem autorizaçăo, evita eventuais tentativas de falsificaçăo ou alteraçăo de informaçőes ao longo da rota. Nao permite a criptografia dos dados, portante é útil principalmente quando a verificaçăo da integridade é necessária, mas năo o sigilo.

6.1.2. Carga de empacotamento (ESP) – é uma forma de transporte segura e tempo finalidade evitar a interceptaçăo, a leitura dos dados por terceiros, ou uma eventual cópia dos dados. Além disso, ele também fornece verificaçăo de integridade.

Considerando que a ESP pode fazer tudo o que o AH pode fazer e ainda é mais eficiente durante a inicializaçăo, ele só năo substitui o AH pois este é capaz de verificar uma parte do cabeçalho IP que a ESP năo faz.

6.2. Modos de funcionamento

O IPSec pode ser usado em dois modos, Transporte e Tunel.

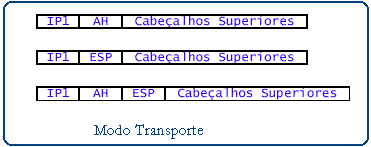

6.2.1. Modo de transporte

Nesse modo apenas o segmento da camada de transporte é processado, ou seja , autenticado e criptografado. Nesse caso o cabeçalho IPSec é inserido logo após do cabeçalho IP. O campo Protocol do cabeçalho IP é alterado pra indicar que um cabeçalho IPSec segue o cabeçalho IP normal. O cabeçalho IPSec possui informaçőes de segurança, principalmente o identificador SA, um novo número de sequęncia e, possivelmente alguma verificaçăo da carga .

|

| Fig7: Modo Transporte |

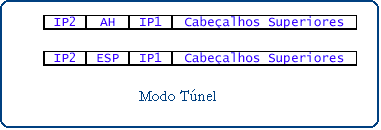

6.2.2. Modo Túnel

Nesse modo, todo o pacote IP é autenticado ou criptografado. No modo túnel, todo o pacote IP, incluindo o cabeçalho, é encapsulado no corpo de um novo pacote IP com um cabeçalho IP completamente novo. Esse modo é útil quando o túnel termina em um local diferente do destino final. Também é útil quando um conjunto de conexőes TCP é agregado e tratado como um único fluxo codificado, pois isso evita com que terceiros descubram quem está enviando, quem está recebendo e a quantidade de pacotes circulados pela rede. Muitas vezes um simples conhecimento da quantidade de tráfego e de seu destino é uma informaçăo valiosa.

|

| Fig8: Modo Túnel |

6.3. Gerenciamento de Chaves:

O Gerenciamento de chaves pelo IPSec pode ser manual ou automático dependendo do número de sites conectados. O protocolo padrăo para esse gerenciamento é o IKE (Internet Key Management)., que é a combinaçăo do ISAKMP (Internet Security Association and Key Management Protocol) e o protocolo Oakley. O IKE opera em duas fases, primeiro dois pares estabelecem um canal seguro, em seguida os dos pares negociam os SA (transaçăo de segurança) de propósito geral.

O protocolo IPSec fornece o que há de melhor no mercado atual em termos de proteçăo do tráfego e rede IP. Seu uso năo se limita apenas ŕ criaçăo dos VPNs, mas sim a todos od ambientes expostos e sensíveis aos aspectos de segurança.