O NFC, Comunicação por Campo de Proximidade (do inglês Near Field Communication), é uma tecnologia que permite a transferência de informações entre dois aparelhos compatíveis sem ser necessário o contato entre os mesmo ou processos longos de pareamento. O NFC foi criado em 2003 pelas empresas Sony e Philips com o objetivo de ser uma tecnologia de conexão de curta distância de forma segura. Logo após sua criação, a Organização Internacional para padronização adotou a ISO/IEC 18092 como interface e protocolo de fundação do NFC. [2]

Em 2004, Sony, Phillips e Nokia criaram em conjunto o NFC Forum [2], instituição sem fins lucrativos que alavancou e centralizou o desenvolvimento científico acerca da tecnologia. Apesar da grande aderência na Ásia e na Europa Oriental, os Estados Unidos demoraram a implementar a utilização. Contudo, em 2011 o Vale do Silício começou a atrair atenção para a tecnologia, com empresas como Google e Rovio fazendo pesquisas na área.

As tecnologias sem fio estão em ascensão no mundo todo, visto a grande leva de benefícios que tais trazem para os indivíduos e diversos negócios. Dentre eles, pode-se citar a portabilidade, praticidade e segurança de dados. A tendência é que todo o processo comunicativo seja automatizado e não dependa de conexões via cabo. Com isso, é natural que os mais diversos ramos da economia aumentem sua demanda por tecnologias sem fio específicas para cada uma das características citadas.

A segunda década do século XXI está sendo marcada também pela expansão do conceito de internet das coisas. Com a consolidação da era da informação virtualizada, a necessidade de integrar instâncias do mundo virtual ao físico surgiu e cresce a passos largos. Nesse sentido, o NFC figura com certo pioneirismo, pois permite que objetos, pessoas e lugares se relacionem com conteúdo virtual. [1] Deste modo, justifica-se a recente propulsão que este obteve.

O NFC tem sido implementado em diversas plataformas nas mais variadas camadas do âmbito social. Exemplificando temos pagamentos mobile, jogos eletrônicos, transporte público, saúde, autenticação, mídias sociais. Essa tecnologia possui um potencial incomensurável, com o apoio devido e a implementação correta pode se espalhar por todo o mundo.

O NFC utiliza a tecnologia de indução magnética para estabelecer a conexão entre dois aparelhos capacitados. Tal tipo de comunicação é categorizada na sua forma mais simplificada como evolução do RFID (identificação por radiofrequência). Tecnologias do tipo RFID surgiram na segunda guerra mundial com o objetivo de identificar aeronaves em aproximação através da interceptação das ondas de rádio emitidas pelos comunicadores. Entretanto, não era possível diferenciar aeronaves inimigas de aliadas. O exército Alemão percebeu, então, que realizando uma manobra de 360º, era possível indicar através de variações na radiofrequência que o avião era aliado. [8]

O NFC utiliza a tecnologia de indução magnética para estabelecer a conexão entre dois aparelhos capacitados. Tal tipo de comunicação é categorizada na sua forma mais simplificada como evolução do RFID (identificação por radiofrequência). Uma transferência de dados em NFC requer um aparelho iniciador (ou leitor) e um aparelho alvo, ambos portadores da tecnologia. O iniciador gera um campo de ondas de rádio de baixa frequência (tipicamente 13.56MHz) e conforme existe um alvo dentro desse campo o circuito é ativado, configurando uma conexão entre ambos. Tal conexão pode ser dada através de três modos: passivo ou leitura/escrita, ativo ou peer-to-peer e emulador de cartão. [2]

No modo passivo, somente o iniciador gera o campo de frequência que energiza o circuito do aparelho alvo e o habilita para leitura e escrita (Reader/Writer). Dentre os diversos exemplos de alvo, os mais comuns são os tags NFC, pequenos circuitos impressos que podem ser colocados nos mais diferentes tipos de objetos. Devido suas similaridades, tags NFC são comparadas com QR codes porém ambas possuem diferentes funcionalidades e design. Tags NFC possibilitam uma conexão bidirecional com capacidade de armazenamento de 32 kilobytes enquanto os QR codes somente apenas fazem uma interação de um dado específico com até 100 bytes. Além disso, QR codes são menos práticos no sentido que o usuário precisa tirar uma foto do mesmo, enquanto nas tags NFC basta o aparelho entrar em contato com a tag. [2][4]

No modo ativo, ambos os aparelhos emitem o campo de frequência de rádio podendo agir como iniciador ou alvo. Isso se configura em uma arquitetura de redes conhecida como par a par (do inglês peer to peer, P2P). Tal funcionamento permite a troca de informações entre dois aparelhos portadores da tecnologia sem a necessidade de um servidor central, tornando possível a troca de dados mais complexos. Um exemplo desse modo de funcionamento é a transferência de arquivos entre dois dispositivos. [2][4]

O modo emulador de cartão (do inglês card emulator) é utilizado principalmente por smartphones e faz com que o dispositivo não emita um campo de radiofrequência, ao invés disso o campo é emitido por um dispositivo de leitura que pode ser uma máquina para pagamento com cartões com chip de contato. Esse modo permite que um smartphone seja usado como cartão de crédito ou débito.

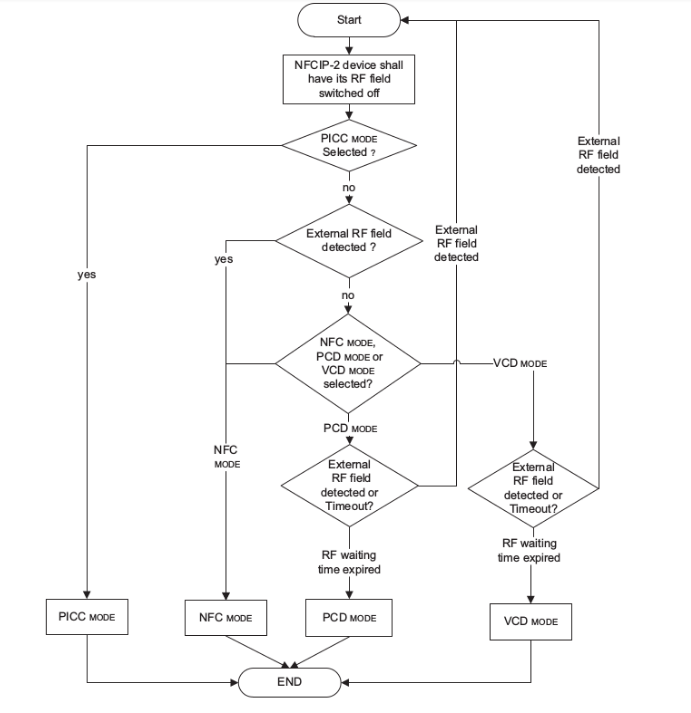

Existem padrões internacionais de interface NFC que precisam ser respeitados, tais são definidos em pares ISO e ECMA. O par ISO/IEC 18092 e ECMA-340 definem o NFCIP, NFC Interface e Protocolo (do inglês Near Field Communication Interface and Protocol), especificando o modo da conexão, a velocidade de transferência de dados, protocolos de transporte, entre outros. Além dele, existe o par ISO/IEC 21481 e ECMA-352 que define o NFCIP-2, protocolo responsável pela seleção do modo de operação. [2]

A fim de não perturbar comunicações NFC existentes ou qualquer infraestrutura utilizando a frequência selecionada, iniciadores NFC deve detectar outros campos de radiofrequência antes de começar a emitir. Caso o iniciador detecte um campo de RF dentro da janela temporal TTAI + n x TERF, então ele deve reiniciar o processo de prevenção a colisão. Caso não, este está livre para emitir seu campo de RF. [9]

É dividido em três partes:

Para fc/128, o byte SB deve ser setado para F0. O byte LEN deve ser igual ao tamanho em bytes do campo de dados mais um. LEN deve ser um número entre 3 e 255, já que CMD1 e CMD2 são bytes obrigatórios reservados para setar os comandos enviados. E1 e E2 são os bytes de checagem redundante cíclica de cada formato. Já os bytes de 1 a n do campo de dados são opcionais e são usados para carregar a informação propriamente dita.

Este protocolo apenas define os padrões para seleção dos modos de operação a seguir:

Como mencionado na introdução, Sony, Nokia e Philips criaram o NFC Forum para reunir todo o desenvolvimento das tecnologias do NFC. Porém, cada uma dessas empresas já tinha desenvolvido sua própria versão de NFC, cada uma delas com diferentes tipos de tags e protocolos.

Esse aspecto na criação do NFC gerou uma particularidade interessante acerca dessa tecnologia: o estabelecimento de uma vasta gama de protocolos e padrões. Cada versão possui uma limitação de memória diferente e pode operar com diferentes taxas de transmissão, além de implementarem mensagens com tamanhos diferentes. Pode parecer que toda essa variedade prejudique os desenvolvedores, porém a maioria dos sistemas fornecem API’s que lidam, de forma transparente para o desenvolvedor, com os diversos tipos de tags e protocolos.

Com isso, diversas aplicações específicas têm sido construídas, aumentando a relevância e difundindo conhecimento tecnológico. Abaixo, estão listados alguns desses protocolos, assim como uma discussão sobre a usabilidade de ferramentas baseadas no NFC.

NDEF Exchange Protocol (SNEP):

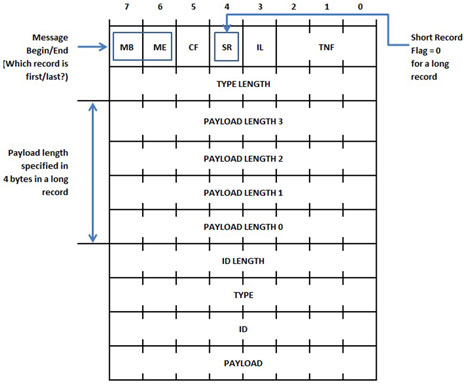

O protocolo de formato de troca de dados via NFC

(do inglês NFC Data Exchange Format) tem por objetivo padronizar

a comunicação entre dispositivos no momento do compartilhamento

de arquivos. O interessante desta tecnologia é a sua capacidade

de configurar transferências de objetos MIME (Extensão de

Internet Mail para multipropósitos), URIs ou tipos específicos,

o que o permite trocar imagens, PDFs, vídeos e diversos outros

tipos de arquivo. Uma mensagem NDEF tem o seguinte formato:

Onde é especificado um cabeçalho indicando o início e fim da mensagem, um sinal de “arquivo pequeno”, o tamanho do tipo, o tamanho da carga, o tamanho da identificação da cara, o tipo da carga, a identificação da carga e a carga propriamente dita.

NFC Logical Link Control Protocol (LLCP):

O protocolo LLCP é um protocolo compacto responsável por estruturar

a comunicação peer to peer, P2P, entre dois aparelhos portadores do

NFC sem afetar a operabilidade de aplicações e chips NFC antigos.

Esse protocolo teve como base o IEEE 802.2, padrão de interface

utilizado por grande parte da indústria. Em sua concepção, o LLCP

foi desenvolvido voltado para pequenas aplicações com transferências

de dados pouco complexas e outros protocolos de rede, como IP e TCP.

Em suas especificações existem duas vertentes, sem conexão e conexão

orientada. Na primeira, a configuração é simples porém não existe

confiabilidade e não há um roteamento estabelecido. Em contrapartida,

na segunda a configuração é mais complexa, contudo existe uma maior

confiabilidade, roteamento bem definido, sessões diferentes por meio

de multiplexamento de camadas.

O NFC é uma tecnologia capaz de criar uma conexão rápida baseada na

proximidade de dois aparelhos agindo como uma ponte entre o mundo físico

e o mundo digital. Ao incorporar uma tag NFC, todo objeto no mundo pode

se tornar em uma fonte de dados capacitando a conexão com outro aparelho

e uma troca de dados. Além disso, a transferência de dados pode ocorrer

com velocidades de 106 Kb/s, 212 Kb/s, 424 Kb/s ou 848 Kb/s, ou seja

podendo realizar transferências de pequenos dados quase que

instantaneamente.[7] Devido ao

modo de funcionamento, tais conexões precisam ter uma certa proximidade,

mais ou menos 20cm, para efetivamente ocorrerem. Tal característica

traz segurança para certos tipos de utilização, já que a proximidade

física limita a atuação maliciosa.

QR codes e Tags NFC possuem funções no mesmo escopo, porém a adoção de QR codes pelo mercado foi infinitamente maior, apesar das tags serem mais rápidas, discretas, práticas e de mais fácil integração aos diversos tipos de objetos. Os motivos para isso se encontram no fato que as tags possuem um custo de produção maior que os QR codes e não terem sido desenvolvido a tecnologia ou aplicação que vai impulsionar o uso de tags no mercado.

Para uma tecnologia se consolidar é preciso a adesão da mesma nas mais diferentes esferas do mercado pelo mundo. As pessoas buscam novas tecnologias procurando realizar certas tarefas do cotidiano mais rapidamente e com maior facilidade. O NFC é uma tecnologia com um grande potencial de expansão, porém para isso ocorrer de fato é necessário uma maior utilização no cotidiano do ser humano. Ásia e Europa são os 2 continentes pioneiros em pesquisa e utilização do NFC, entanto os Estados Unidos vem mostrando um maior interesse na área. Conforme um maior interesse na tecnologia seja mostrado, mais recursos serão investidos na mesma. Esse investimento não só impulsiona a expansão do NFC como um maior desenvolvimento tecnológico do mesmo, o possibilitando atingir patamares maiores.

Por meio da implantação do NFC no transporte público, a experiência do usuário pode ser facilitada de uma forma significativa. Diversos aparelhos celulares no mercado já possuem um chip NFC, por meio destes se pode controlar todos os diversos aspectos da sua viagem. Em detrimento de diversos fatores, pessoas diferentes pagam valores diferentes. Por meio do NFC, esse critérios podem ficar atrelados ao seu celular ou outro aparelho portador da tecnologia e com um simples toque a compra é efetuada no valor certo e enviando um recibo imediatamente pro aparelho utilizado. Se torna desnecessária a presença de um terceiro para realizar a venda do ingresso. Seguindo essa mesma linha de raciocínio, podemos pensar na validação do seu ingresso. O usuário manualmente encosta seu aparelho no local correspondente e seu ingresso é validado. Em função disso, a quantidade de fraudes e filas pode ser drasticamente minimizada.

Um exemplo de sucesso da implementação do NFC no transporte público ocorreu em Londres. Em 2007, um teste foi realizado com 500 pessoas que receberam aparelhos celulares portadores do NFC com 3 aplicações. Primeiramente, o O2 era uma aplicação que permitia os usuários entrarem no bar exclusivo da O2 somente ao colocar o telefone em contato com o aparelho na entrada do bar. Segundo, o Oyster funcionava como uma cartão pré-pago que possibilitava os usuários pagar por suas passagens no metrô, ônibus e trens. Terceiro, o Barclaycard permitia o usuário controlar seus gastos assim como localizar locais próximos que aceitassem meios de pagamento como o NFC. Após finalizado os testes, concluíram que os usuários mantiveram um alto nível de satisfação e interesse na tecnologia devido a facilidade e conveniência da mesma. [10]

A aplicação com maior utilização do NFC são os pagamentos mobiles. “Tempo é dinheiro”, como a frase explicita vivemos numa sociedade que anseia por agilidade e comodidade. Por meio de pagamentos mobile é possível facilitar o processo de compra de basicamente qualquer produto. Com o NFC, é possível substituir carteiras e seus diversos cartões de crédito por um celular portador da tecnologia. Mediante essa implementação, os usuários podem realizar pagamentos ao encostar seus telefones em leitores NFC, tornando tais processos mais rápidos, evitando filas e descartando a gama de problemas que um cartão de crédito pode trazer. Além disso, descontos e códigos promocionais podem ser usados de forma instantânea por meio do pagamento mobile.

Um exemplo consolidado é o Apple Pay. Por meio deste serviço, a Apple possibilita os usuários de iPhone e Apple Watch cadastrarem seu cartôes em uma carteira virtual. Em seguida, o usuário é capaz de realizar seus pagamentos ao encostar seu aparelho em um leitor de NFC. Tal método possui um padrão de segurança muito alto visto que para desbloquear tais dispositivos somente podem ser usadas as digitais do usuário e as transações são encriptadas.

Uma forma de melhorar a segurança em aplicações é utilizar autenticação de dois fatores. Normalmente, após digitar corretamente sua senha, o usuário recebe um pedido de confirmação ou um código em seu smartphone para validar sua autenticação. Esse sistema funciona muito bem para aplicações em computadores mas não faz muito sentido se for uma aplicação no próprio smartphone.

Uma solução para permitir a autenticação de dois fatores em smartphones é a utilização de tags NFC que armazenam uma senha. A grande vantagem desse método é que permite que as senhas sejam mais complexas visto que não há a limitação do usuário ter que memorizá-la. [13]

Como geralmente existe um grande fluxo de pessoas com os mais variados sintomas em hospitais, são comuns casos no qual um médico ou enfermeiro confunde o tratamento destinado a um paciente com o de outro. Esses erros muitas vezes são fatais. O uso do NFC nesse ambiente permite que cada paciente seja identificado por uma tag única que pode ser facilmente lida por um smartphone, reduzindo assim problemas com a identificação do paciente.

Além disso, a tag pode fornecer um rápido acesso a ficha do paciente digitalizada o que acaba sendo muito mais prático do que carregar em papel a ficha de todos os pacientes de um setor do hospital.

Essas características fazem com que o uso do NFC em ambiente hospitalar torne o atendimento mais rápido e seguro.[14]

Uma outra aplicação bastante importe do NFC é a One Touch que visa facilitar a conexão entre dispositivos. Essa funcionalidade permite que dois dispositivos com tags NFC se conectem, sem necessidade de nenhum tipo de configuração do usuário, ao serem aproximados um do outro. Dessa forma, por exemplo, um fone de ouvido com tecnologia Bluetooth pode possuir uma tag NFC que armazena as informações de pareamento e as repassa para um celular.

O NFC também pode ser usado para inicializar serviços em um dispositivo. Por exemplo, em alguns museus há tags NFC que carregam informações como o endereço de um web site com mais detalhes do objeto exposto. Quando um smartphone se aproxima desta tag o navegador web ou outro aplicativo é inicializado mostrando a informação referente ao objeto.

As tecnologias sem fio se consolidaram na primeira década do século XXI e nos dias de hoje caminham para integração de diversas funções em um único dispositivo. Tal tendência se confirma pelo crescimento exponencial do número de smartphones desde 2010. Nesse sentido, o NFC se destaca por viabilizar a integração de tecnologias. O exemplo mais característico deste potencial é a sua utilização em pagamentos mobile.

A perspectiva é de que a aderência da tecnologia seja cada vez maior, não se restringindo a pagamentos, uma vez que a facilidade de se realizar processos a partir de uma simples aproximação de dispositivos já presentes em nosso dia a dia tem se evidenciado. Entretanto, alguns desafios são enfrentados e devem ser superados nos próximos. É necessário garantir a segurança das ações realizadas e também capacitar o mundo em que vivemos para interagir com o NFC.

1 - Como é feita a prevenção de colisão?

R: O dispositivo iniciador verifica a presença de campos RF existentes ao seu redor a fim de

garantir de nenhuma comunicação pré-existente seja prejudicada com a sua emissão ondas RF.

2 - Como funciona a conexão NFC no modo ativo?

R: No modo ativo, ambos os dispositivos emitem campo RF, podendo ser iniciadores ou alvos.

O uso mais comum é na arquitetura P2P, onde ocorre comunicação diretamente entre 2 dispositivos.

3 - Como funciona a conexão NFC no modo passivo?

R: No modo passivo, somente o iniciador gera o campo de frequência que energiza o circuito do aparelho

alvo e o habilita para leitura e escrita (Reader/Writer).

4 - Quais os motivos para maior aderência do QR code em relação às NFC tags?

R: O custo de produção das NFC tags ainda é bem superior. Além disso, existe uma carência de tecnologias

que impulsionem o uso do NFC.

5 - Qual o aspecto positivo do NFC em relação à segurança de dados?

R: Limitação física do acesso aos dados. Ou seja, a distância necessária para o funcionamento da

tecnologia impede parcialmente que usuários maliciosos interceptem ou realizem transações.