A

privacidade

na internet

Introdução

A privacidade é um direito universal garantido as pessoas desde que a sociedade começou a discutir e legislar sobre público e privado, alguns séculos depois surgiram os fênomenos artísticos que tinham sua intimidade invadida por revistas de celebridade e paparazzis. Nos dias de hoje, com o advento da internet, uma grande quantidade de nossos dados são disseminados sem sequer termos conhecimento, será que ainda é possível garantir confidenciabilidade de nossas informações? Neste artigo trataremos a respeito de casos de espionagem, precauções, privacidade no cotidiano e novas tecnologias que influenciarão ainda mais na intimidade das pessoas.

- Bruno Calou – ECI

- Gabriel Almeida – ECI

- José Roberto Cunha – ECI

Este trabalho foi totalmente produzido pelos autores que declaram não terem violado os direitos autorais de terceiros, sejam eles pessoas físicas ou jurídicas. Havendo textos, tabelas e figuras transcritos de obras de terceiros com direitos autorais protegidos ou de domínio público tal como idéias e conceitos de terceiros, mesmo que sejam encontrados na Internet, os mesmos estão com os devidos créditos aos autores originais e estão incluídas apenas com o intuito de deixar o trabalho autocontido. O(s) autor(es) tem(êm) ciência dos Artigos 297 a 299 do Código Penal Brasileiro e também que o uso do artifício de copiar/colar texto de outras fontes e outras formas de plágio é um ato ilícito, condenável e passível de punição severa. No contexto da Universidade a punição não precisa se restringir à reprovação na disciplina e pode gerar um processo disciplinar que pode levar o(s) aluno(s) à suspensão;

O que é privacidade?

Privacidade é a habilidade de um indivíduo em controlar a exposição e a disponibilidade de informações acerca de si, ou simplesmente, a liberdade de ocultar algo. Possui como sinônimo a palavra intimidade e se relaciona com os termos segredo e liberdade, também é considerada um direito universal.

Privacidade é o direito de uma pessoa manter suas informações pessoais para si. Logo, para ter privacidade, três condições devem ser obedecidas: a pessoa não pode ser monitorada, suas informações pessoais não podem ser registradas e seus dados não devem ser disponibilizados para terceiros.

Privacidade no dia a dia: Redes Sociais

Com o advento das grandes redes sociais a questão da privacidade na internet ficou ainda mais delicada e acentuada. A grande massa passou a utilizar diariamente ferramentas que incorrem na dispersão de dados pessoais e do próprio cotidiano em dimensões jamais imaginadas. A não conscientização das pessoas em relação a importância de se manter certos tipos de conteúdo no privado, assim como o desconhecimento do poder de disseminação desses conteúdos após publicados, acarretaram nos últimos anos em uma inúmera quantidade de vazamento de conteúdos como dados bancários, fotos/vídeos intímos e exposição de documentação sigilosa.

A legislação sofre para acompanhar a velocidade com que a tecnologia se desenvolve, agindo para remediar situações desastrosas envolvendo privacidade após ocorrem e causarem grandes transtornos.

À nível de soluções tecnológicas pró-privacidade para o usuário tradicional o mercado é bastante escasso, se limitando ainda há ferramentas como antí-virus e proteção contra spam, que representam grande quantidade dos vazamentos que acarretam em fraudes financeiras e violação de documentação corporativa. Soluções que provisionem para o usuário tradicional de redes sociais prevenção a seus dados privados praticamente inexistem, a solução mais eficiente atualmente para proteção dos dados é a autoproteção, quando o usuário se educa em relação à boas práticas da utilização das ferramentas de comunicação para coibir ações que possam o levar a ter sua privacidade violada.

Desde o advento dos blogs e de redes de relacionamento, como chats, uma enorme quantidade de pessoas começou a postar suas informações pessoais na internet. Com o passar do tempo, redes sociais foram desenvolvidas e amadurecidas, de tal forma que pessoas poderiam se conectar com seus amigos e familiares de forma fácil e prática, além de participar de grupos de interesse em comum, como as “comunidades” do Orkut ou grupos do Facebook.

Diferentemente de fóruns, onde esses grupos eram criados para solucionar problemas e o perfil e as relações do usuário eram secundárias, as redes sociais, como Orkut e Facebook, inovaram ao criar um fórum com grupos ilimitados, criados e controlados pelos usuários, além de permitir uma rede de relacionamentos consistente. Desta maneira, o número de usuários expandiu exponencialmente.

Além disso, novos tipos de redes, como Twitter, Instagram, Snapchat, etc, ganharam uma enorme popularidade, mesmo tendo funcionalidades diferentes. A principal catacterística que tornou esses serviços populares é a formação da rede de relacionamentos.

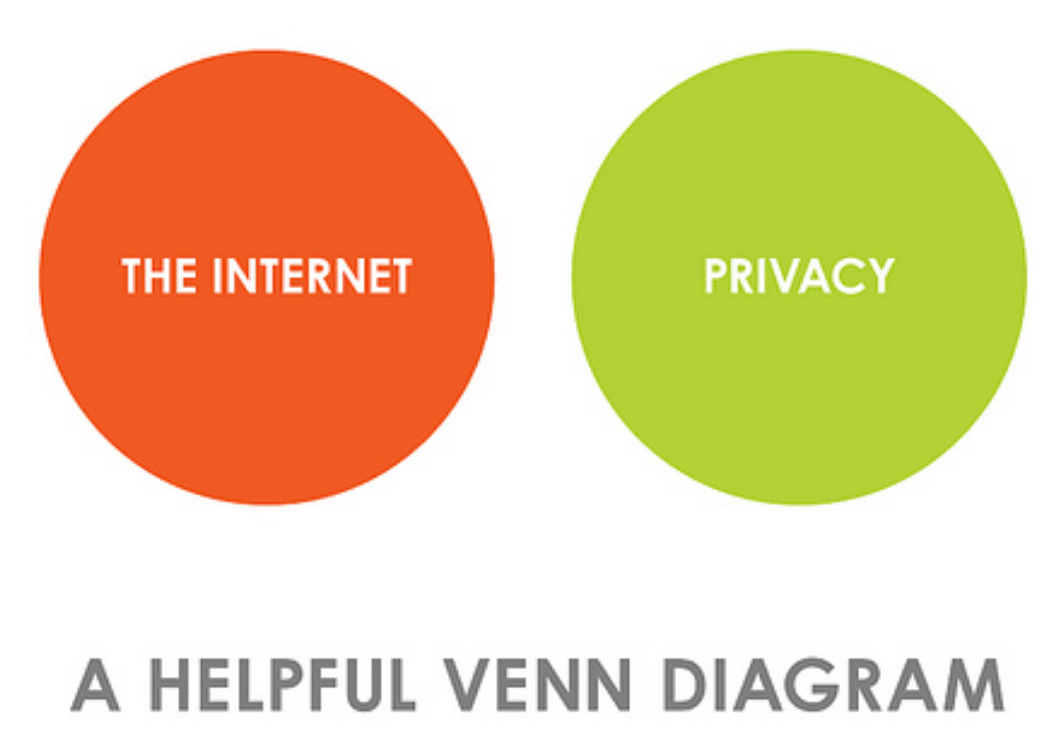

Porém, ficou evidente que qualquer informação inserida nestas redes torna-se pública. Logo, como garantir a privacidade ao se utilizar um desses serviços? A resposta é simples: Não há como garantir. Na verdade, qualquer informação exposta na internet torna-se pública, qualquer pessoa no mundo pode acessá-la. Logo, num mundo em que bilhões de pessoas utilizam redes sociais e trilhões de dados são gerados a cada minuto, desejar que as informações que estão online sejam privadas e livres de qualquer invasão de privacidade é uma utopia.

Governo e as grandes corporações

É evidente que a internet é uma fonte de dados pessoais. Por isso, empresas como a Microsoft e Apple oferecem ‘seguranças’ ao utilizar seus serviços, como utilizar criptografia para tornar os dados dos usuários secretos. Uma troca de emails, envio e armazenamento de arquivos, chamadas de vídeo, conversas de chat, etc, podem ser criptografados de tal forma que o tempo para quebrar a criptografia é tão grande que a informação guardada torna-se irrelevante.

O grande problema ocorre quando o governo se interessa por essas informações. Grandes empresas vendem os dados dos usuários para o governo, e quando isso não ocorre, as próprias empresas que prestam os serviços ‘seguros’ ajudam o governo a quebrar essa segurança. Claro que tudo ocorre como uma grande negociação privada, mas fica evidente que, se tratando de internet, não existe segurança propriamente dita, muito menos privacidade.

Mesmo que uma empresa não colabore com o governo, a NSA, por exemplo, busca por fragilidades no sistema da mesma e por vulnerabilidades em softwares amplamente utilizados, como foi o caso do Heartbleed. De qualquer maneira, um sistema sempre pode ser violado, pois mesmo que a tecnologia seja segura, sempre haverá uma brecha. O ataque a Sony, por exemplo, ocorreu através de uma falha humana (através de engenharia social), e não do seu sistema de segurança.

Mas o que ocorre quando um governo passa a ser espionado? Uma das medidas para tentar prevenir isso é o próprio governo criar seu próprio sistema de emails e de comunicação, utilizando tecnologias desenvolvidas nacionalmente, para tentar garantir a segurança.

Privacidade e o dinheiro

É inegável que as criptomoedas, moedas virtuais que utilizam a criptogriafia para garantir suas transações, vieram para ficar e para revolucionar a forma como lidamos com o dinheiro. Contudo, como não existe um orgão regulador dessas novas moedas, seus usos acabam sendo aproveitados para tornar lícitas operações ilícitas. As chamadas lavagens de dinheiro. Atualmente, a transação em criptomoedas não utiliza uma certificação da identidade do usuário, apenas um conjunto de caractéres denominado chaves - pública e privada - que são usadas para garantir a autenticidade da transação. Dessa forma, torna-se comum o uso das criptomoedas para revestir o dinheiro ilicito com uma falsa licitude. Em um nível maior, governos estão tendo que aprender a lidar com essa nova realidade financeira global. A China, recentemente proibiu que instituições utilizassem o bitcoin - um tipo de criptomoeda - em suas transações temendo que seu uso pudesse facilitar ações ilícitas. Em abril de 2014, o governo chinês informou que empresas que negociam o câmbio de bitcoins por yuans - moeda chinesa - teriam a conta congelada caso continuassem com as operações. Por um lado temos a liberdade de transacionar dinheiro sem um intermediário taxando cada troca e garantindo assim a privacidade da transação. Por outro, temos pessoas que se aproveitam desse sistema anônimo de negociações para dar um ar lícito às suas atividades ilícitas. Esse é um dilema que decorre da evolução dos meios de pagamento e que ainda necessitam ser estudados e aprimorados com o intuito de possibilitar um melhor uso desse recurso sem servir de salva-guarda para criminosos e contraventores.

Bitcoin

O que é?

Primeiramente, bitcoin não é apenas mais um serviço de pagamentos. Bitcoin é uma moeda virtual. Sendo assim, Bitcoin é uma tecnologia que permite transação financeira com a mesma eficiência dos pagamentos realizados com cédulas. Outra vantagem dessa moeda digital é a ausência de intermediários, o que diminui os custos de transação.

De onde veio? Quem o criou?

O conceito de criptomoeda, ou seja, dinheiro que utiliza a criptografia para controlar as transações e sua criação ao invés de uma autoridade centralizada surgiu pela primeira vez em 1998 por Wei Dai em uma lista de discussão denominada cypherpunks. Já a prova do conceito e suas especificações - Já como Bitcoin - foi publicado em 2009 por Satoshi Nakamoto.

Como dito anteriormente, não existe uma autoridade centralizada que controla as criptomoedas como, por exemplo, os bancos centrais controlam as moedas dos diversos países. Diferentemente do dinheiro impresso e cunhado em moedas, o dinheiro virtual é controlado por todos os usuários ao redor do mundo. Essa descentralização só é possível graças à um consenso dos usuários em utilizar o mesmo padrão de software para gerir e transacionar a moeda. Para esse conceito permanecer funcionando, esse consenso entre usuários e desenvolvedores deve permanecer vigente.

Como guardar seu bitcoin?

Os bitcoin são guardados nas famosas carteiras bitcoin. Essa carteira possui uma chave privada utilizada para assinar as transações e assim comprovar a validade da mesma. Essa confirmação ou assinatura previne que as transações ocorridas sejam alteradas de alguma forma em um momento posterior após a conclusão.

Como são as transações?

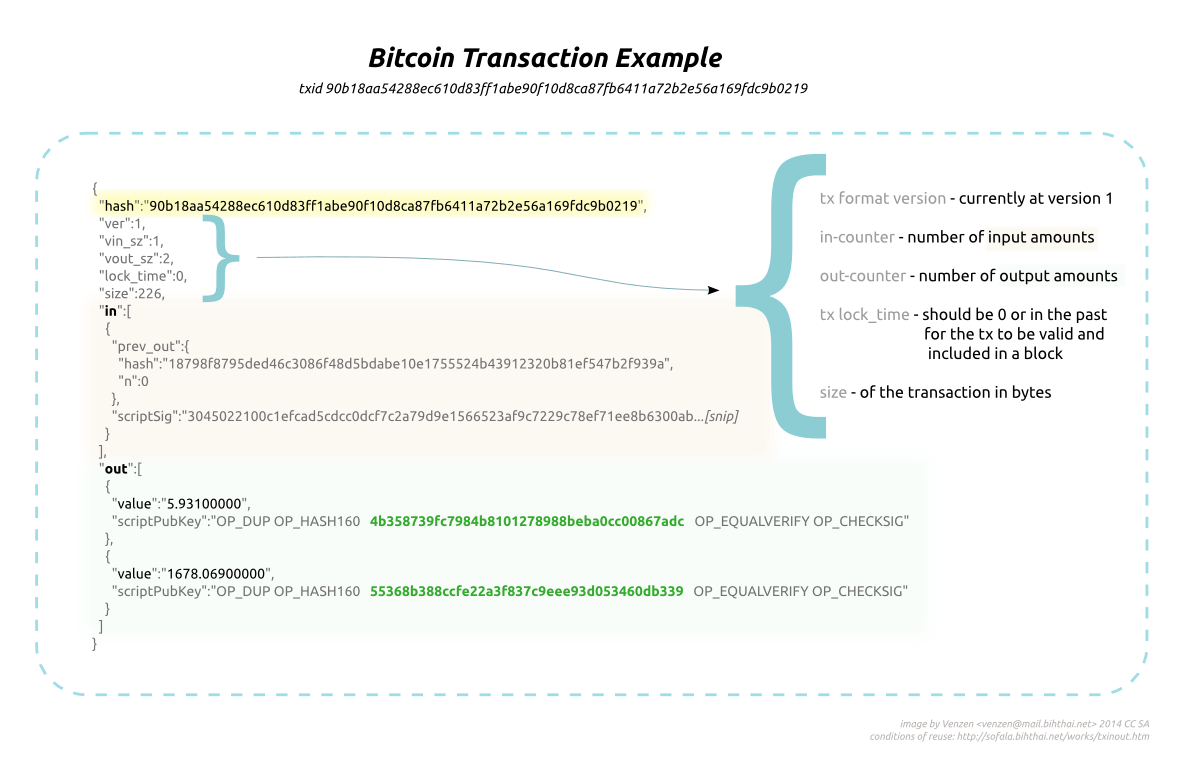

Antes de mais nada, vale comentar um pouco sobre como são guardadas as transações nesse mundo virtual. Para as criptomoedas existe o conceito de Block Chain que nada mais é do que um registro público de todas as transações ocorridas - em bitcoin, no caso - em ordem cronológica. Esse registro público é usado pelos usuários para validar uma transação e impedir que uma transação seja computada mais de uma vez. Esclarecido o conceito de Block Chain, podemos falar um pouco das negociações em si.

- O item em amarelo é o ID da transação.

- Em azul temos os descritores de meta-dados

- Na área em laranja temos as entradas

- E as saídas em verde

Sempre que enviamos bitcoins, mandamos para um endereço e qualquer

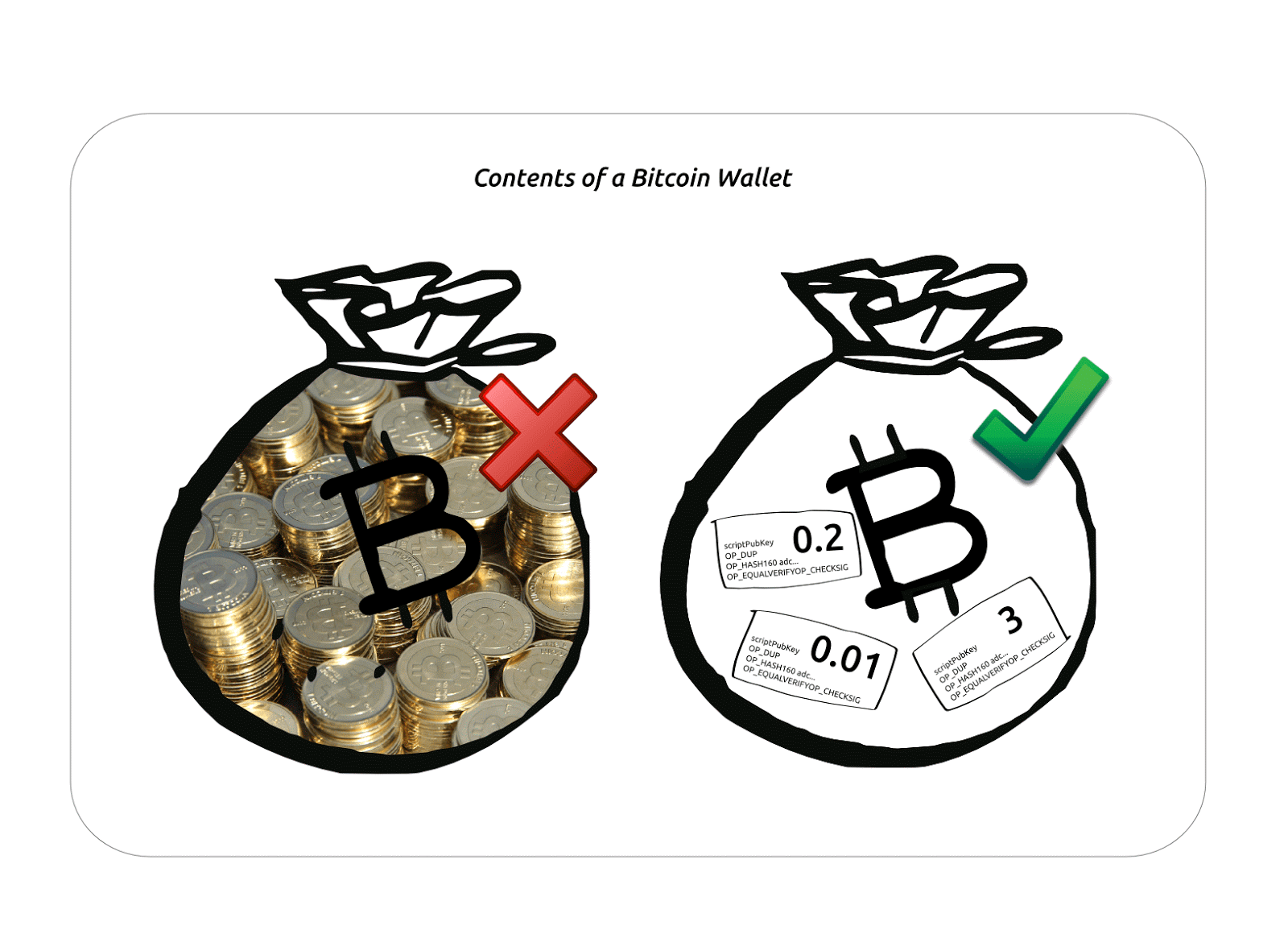

Um ponto interessante que acontece com as criptomoedas é que, quando nas carteiras, os valores não se misturam como em uma carteira convencional. Veja a figura:

O amanhã

Com a utilização da rede de sensores prometidos pela Internet Of Things(IOT), a questão da privacidade torna-se mais frágil, pois agora não será necessário o usuário colocar suas informações online, os sensores ‘inteligentes’ de sua própria casa darão dados de tudo que está ocorrendo em sua residência, logo uma brecha para fazer análise de comportamentos é evidente.

Além disso, novos projetos como Google Glass, Microsoft HoloLens e similares serão portas abertas para espionagem, pois são dispositivos com capacidade de gravar tudo o que o usuário vê, como se comporta e todas as suas interações pessoais.

Um outro fato importante é a computação quântica. Novos padrões de velocidade serão estabelecidos, logo será de suma importância criar chaves criptográficas com mais bits, pois os padrões atuais serão rapidamente quebrados por força bruta.

Considerações finais

O amanhã para a privacidade provavelmente será caótico. Apesar de a privacidade atualmente não ser uma preocupação tão grande quando o assunto são as tecnologias hype do momento, ela provavelmente será assim que essas tecnologias evoluirem mais e a indústria passar a adotá-las em massa e de maneira mais eficiente. Imagine todo o poder almejado para análise de dados a partir de Big Data em ação, aliado a gigantesca quantidade de informações trocadas por IOT. À primeira vista esse dueto não parece ser "potencialmente ofensivo" à privacidade, mas ele possibilitará facilmente situações bizarras como:

- Vigilância extrema – Ter todos os seus passos registrados e disponíveis, aliados às movimentações financeiras e aos gostos de compra

- Promover anúncios de precisão exacerbadamente alta – Oferecer papel higiênico pois acabou no banheiro da residência, oferecer produtos íntimos de acordo com histórico de navegação/compra recente

Podem parecer situações bizarras e insperadas, mas não estão muito longe de ser tornarem realidade. Um caso recente aconteceu nos EUA e evidencia que situações como as listadas acima estão cada vez mais próximas de se tornarem corriqueiras: A terceira maior rede de varejo americana, Target, identificou que o período de gestação é extremamente sucetível a mudança de comportamento de consumo e investiu em um algoritmo de análise preditiva sobre suas consumidoras, atribuindo-lhes um score de probabilidade de estarem grávidas e passarem a consumir produtos do setor. Após a análise, foram realizados os envios das propagandas direcionadas às clientes com produtos relacionados a gravidez. Um sucesso em termos de efetividade em marketing, mas a intrusão chegou a um nível tão grande que ao receber os anúncios em sua residência, o pai de uma adolescente grávida descobriu sua gravidez antes mesmo de ser informado pela filha. O caso teve grande repercussão na mídia à epoca e levantou discussões a respeito do futuro da privacidade.

O desenvolvimento dessas tecnologias deve caminhar ao lado de normas que fiscalizem e garantam a anonimização e confidenciabilidade da vasta quantidade de dados. Se hoje existe "mercado negro" de listas de spam abarrotando as caixas de entradas, imagine o que será o sucessor dessa prática no futuro com todos esses dados disponíveis.

Perguntas e Respostas

O que é privacidade?

Privacidade é o direito de uma pessoa manter suas informações pessoais para si

Como garantir privacidade na internet?

Não há como garantir, pois sempre poderá haver uma brecha de segurança, além de existir outros meios de se ter acesso aos dados como engenharia social

Como os governos lidam com a questão da privacidade?

Quando a privacidade do governo está em jogo, uma das soluções é desenvolver um sistema de email e de comunicações nacional. Quando o governo quer espionar o povo, ele tenta fazer acordos com as empresas que detêm os serviços de comunicação e relacionamento

O que o bitcoin tem a ver com a privacidade?

Como o bitcoin não é associado a uma pessoa, e sim a uma chave, as transações são feitas de forma anônima, o que garante a privacidade das transações

O que esperar da privacidade no futuro?

Não há como garantir a privacidade no futuro, pois novas tecnologias estarão cada vez mais presentes em nosso cotidiano.

Referências Bibliográficas

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015

Acesso em: 19/06/2015